GFI Software rachète Kerio

1 février 2017

Sortie de Retrospect 14 pour Mac

7 mars 2017 |

Force est d’admettre qu’aujourd’hui, de plus en plus de Mac, au fur et à mesure, ont fait leur chemin dans nos environnements d’entreprise et que les administrateurs réseau sont maintenant confrontés à une approche différente concernant la gestion, l’intégration, la sécurité et les questions de conformité.

Il est bien connu qu’un grand nombre d’organisations utilise la plate-forme Microsoft pour gérer leur infrastructure. Le problème se pose lorsque nous voulons intégrer, déployer et gérer un système OS X en utilisant l’approche Microsoft. |

Les départements informatiques doivent tenir compte de trois composants principaux avant de se lancer:

- Intégrer les Mac avec Active Directory ;

- appliquer des règles pour gérer les Mac de la même manière que les stratégies de groupe gèrent les ordinateurs Windows ;

- planifier le déploiement et mettre à jour efficacement les applications Mac et les configurations.

Cet article se concentre sur l’intégration OS X, et les principaux avantages d’un service d’annuaire.

Pourquoi Active Directory ?

Certains des avantages de l’intégration des systèmes informatiques avec les services d’annuaire comprennent l’application de politiques d’authentification renforcées, la gestion de l’accès aux ressources et une expérience d’authentification transparente.

L’intégration Active Directory offre un environnement dans lequel les utilisateurs d’OS X peuvent:

- utiliser les mêmes informations d’identification pour s’authentifier et obtenir l’autorisation d’accès à des ressources sécurisées ;

- être soumis aux règles de mot de passe de domaine de l’organisation ;

- profiter de l’accès unique aux ressources Active Directory via Kerberos ;

- demander et délivrer des identités de certificat d’utilisateur et de machine à partir d’un serveur de services de certificats Active Directory.

- parcourir automatiquement un espace de noms DFS (Distributed File System) et monter le serveur SMB (Server Message Block) sous-jacent approprié.

Comment faire ?

On trouve beaucoup de documentation technique et de procédures sur le web, mon but est de partager avec vous quelques problèmes communs de liaison AD avec Mac OS.

Une difficulté pour intégrer Mac OS X avec Active Directory est que leurs schémas de services d’annuaire sont significativement différents. L’un des principaux attributs du schéma Open Directory utilisé par Mac OS X est le numéro d’identification utilisateur (UID). L’UID est utilisé par le système de fichiers Mac OS X pour désigner la propriété et l’autorisation du fichier pour les fichiers locaux et distants.

Chaque compte d’utilisateur local ou réseau utilisé pour se connecter à Mac OS X nécessite un UID. Il n’existe aucun attribut de corrélation directe dans Active Directory.

OS X résout ce problème car, par défaut, il génère de façon dynamique des UID et GID uniques au moment de la connexion en fonction de l’attribut GUID (Global Unique Identifier) du compte Active Directory de l’utilisateur.

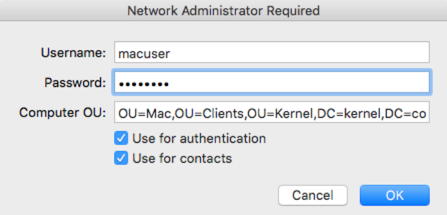

Sauf indication contraire, le connecteur Active Directory crée des objets ordinateur dans le conteneur CN=Ordinateurs avec le domaine auquel vous joignez. Selon la configuration de votre contrôleur de domaine, cela peut ne pas être correct. Par exemple, certains administrateurs ont un conteneur spécial (CN) ou une unité organisationnelle (OU) pour tous les ordinateurs Mac OS X.

Si la création d’objet dans le conteneur CN=Ordinateurs est interdite, vous pouvez spécifier le chemin OU souhaité.

Veuillez noter que l’utilisateur doit disposer des autorisations « Lire » et « Créer tous les objets enfants » sur l’unité d’organisation spécifiée.

Pour des raisons mystérieuses, beaucoup d’administrateurs réseau semblent oublier le comportement par défaut lié à l’adhésion de domaine. Lorsqu’ils sont confrontés à l’interface graphique Mac, ils se sentent perdus.

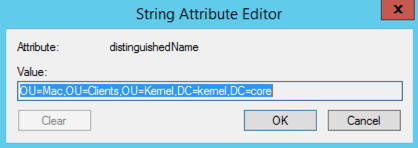

Nous pouvons utiliser les utilisateurs et les ordinateurs Active Directory afin d’obtenir le DistinguishedName utilisé pour spécifier le chemin OU dans Mac OS.

Si d’une manière ou d’une autre le GUI vous donne mal à la tête, Powershell vient vous sauver. Microsoft ne cesse de se vanter de la façon dont Powershell améliore l’administration des serveurs chaque jour. Cela a été si révélateur à l’un de mes collègues qui a reconnu que : « Powershell a sauvé son mariage. »

Nous devons taper la commande suivante pour afficher le chemin complet OU:

Get-ADOrganizationalUnit -Filter 'Name-like "*"' | FT Nom, DistinguishedName -A

Cette commande affiche toutes les OU filtrées par Nom et DistinguishedName. Il suffit d’ajouter le nom de l’unité d’organisation qui est utilisé dans votre environnement entre guillemets.

Sur OS X, nous pouvons taper la commande suivante pour joindre un système à Active Directory:

sudo dsconfigad -a computername -u macuser -ou "OU=Mac,OU=Clients,OU=Kernel,DC=kernel,DC=core" -domain domain.com -localhome enable -useuncpath enable -groups "Domain Admins,Enterprise Admins" -alldomains enable

Lorsque nous nous connectons avec un compte d’utilisateur Active Directory, par défaut, Mac OS X crée un dossier de départ pour l’utilisateur sur le volume de démarrage dans /Users/userhortname. Si un répertoire existe déjà avec ce nom, Mac OS X ne créera pas de nouveau dossier de départ. Vous pouvez rencontrer des résultats inattendus parce que l’utilisateur Active Directory n’a pas d’autorisation d’écriture dans le dossier de base.

Ce scénario est fréquemment observé lorsque nous essayons de migrer un utilisateur local vers un compte de domaine.

Authentification unique (Single Sign-On)

Nous avons déjà lié notre Mac à Active Directory. Nous devrions pouvoir nous connecter au serveur qui héberge notre dossier Documents via SMB dans le Finder et le monter sans entrer de mot de passe.

Il s’agit d’une connexion unique, un processus dans lequel un utilisateur peut fournir des informations d’authentification une seule fois, recevoir un jeton et l’utiliser pour accéder aux ressources tant que le jeton est valide. Cette stratégie permet de maintenir un accès sécurisé aux ressources sans que le système demande à l’utilisateur des informations d’identification chaque fois que l’accès est demandé.

Nous pouvons activer l’authentification unique pour les clients Active Directory à l’aide de cette commande: dsconfigad -enablesso

Les comptes mobiles

Avez-vous déjà changé votre mot de passe AD ? Bien sûr que vous l’avez fait. La plupart du temps, les techniciens informatiques le changent pour vous, à partir d’utilisateurs et d’ordinateurs Active Directory.

Pourquoi recevez-vous ce message ennuyeux après une réinitialisation du mot de passe?

Un compte mobile vous permet de vous connecter même lorsque le nœud du répertoire réseau n’est pas disponible. La meilleure pratique pour modifier un mot de passe de compte d’utilisateur mobile sur un Mac qui est lié au service d’annuaire consiste à utiliser le volet de préférence Utilisateurs et groupes dans Préférences Système alors que l’ordinateur peut contacter le service d’annuaire.

Je vous recommande d’utiliser la même procédure de changement de mot de passe pour un compte géré en réseau. La fenêtre de connexion informera l’utilisateur si les comptes réseau ne sont pas disponibles. Pour vérifier la connectivité au service d’annuaire lorsque vous êtes connecté, sélectionnez Options de connexion dans la barre latérale du volet de préférences Utilisateurs et groupes et cochez le champ Serveur de comptes réseau.

![]()

Un voyant vert signifie que le service d’annuaire est disponible. Sélectionnez le compte d’utilisateur mobile dans la barre latérale et sélectionnez le bouton Modifier le mot de passe. Ce processus garantit que le mot de passe du compte d’utilisateur est modifié dans le service d’annuaire distant, dans le magasin d’informations d’identification localement mis en cache (dslocal) et que le mot de passe du trousseau d’accès est mis à jour.

Le trousseau d’accès est un magasin chiffré dans le dossier d’accueil de l’utilisateur qui contient des informations sensibles telles que des applications et des mots de passe Internet, ainsi que des identités de certificat d’utilisateur. Par défaut, le mot de passe pour déchiffrer ce conteneur est identique au mot de passe du compte d’utilisateur et est automatiquement déverrouillé lors de la connexion.

Si le mot de passe du compte réseau est modifié alors qu’un Mac est hors ligne et que l’utilisateur tente de se connecter au réseau, le Mac ne pourra pas déverrouiller le keychain de connexion.

OS X invite l’utilisateur à mettre à jour le mot de passe du trousseau. Si l’utilisateur ne peut pas fournir le mot de passe précédent, il y a une option pour créer un nouveau trousseau.

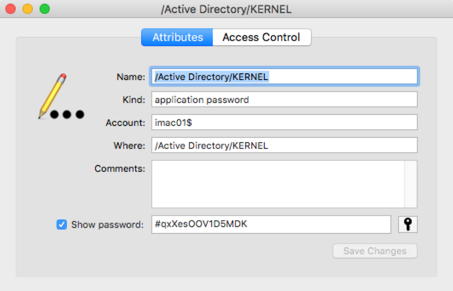

Intervalle de mot de passe de l’objet ordinateur

Lorsque vous liez un ordinateur Mac OS X à Active Directory, Mac OS X utilise les informations d’identification utilisateur que vous fournissez pour configurer un objet ordinateur et un mot de passe dans Active Directory. Ce mot de passe est un secret partagé entre votre ordinateur Mac OS X et le service Active Directory. Votre ordinateur Mac OS X utilise ce mot de passe pour s’authentifier auprès d’Active Directory et configurer un canal sécurisé pour permettre à votre ordinateur Mac OS X de communiquer avec Active Directory. Le mot de passe est généré de façon aléatoire et il n’est pas lié au compte utilisateur utilisé pour exécuter la liaison.

Lorsqu’un système Mac est lié à Active Directory, il définit un mot de passe de compte d’ordinateur qui est alors stocké dans le trousseau système.

Ce mot de passe de compte d’ordinateur est automatiquement modifié par le client. L’intervalle de mots de passe par défaut est tous les 14 jours, mais vous pouvez utiliser l’outil de ligne de commande Directory ou dsconfigad pour définir l’intervalle requis par votre stratégie. Le réglage de la valeur sur 0 désactive le changement automatique du mot de passe du compte: dsconfigad -passinterval 0

Support d’espace de noms

OS X prend en charge l’authentification de plusieurs utilisateurs avec les mêmes noms courts (ou noms de connexion) qui existent dans différents domaines au sein de la forêt Active Directory.

En activant le support d’espace de noms avec la charge utile Directory ou l’outil de ligne de commande dsconfigad, un utilisateur d’un domaine peut avoir le même nom court qu’un utilisateur dans un domaine secondaire.

Les deux utilisateurs doivent se connecter en utilisant le nom de leur domaine suivi de leurs noms courts (DOMAIN\short name), semblable à la connexion à un PC Windows. Pour activer cette prise en charge, utilisez la commande suivante: dsconfigad -namespace forest

Et les GPO ?

L’utilisation des objets de stratégie de groupe Active Directory est la méthode traditionnelle de gestion des utilisateurs, des groupes et des ordinateurs Windows, mais Mac OS X n’est pas compatible avec les objets de stratégie de groupe.

Si vous souhaitez appliquer les préférences gérées aux utilisateurs de Mac OS X, vous pouvez essayer la méthode du triangle. Cette méthode permet d’éviter l’utilisation de techniques inclues par ailleurs dans des logiciels tiers tels que Thursby ADmitMac, Centrify DirectControl, Likewise Enterprise et bien sûr les solutions bien connues telles que Parallels Mac Management et Casper Suite.

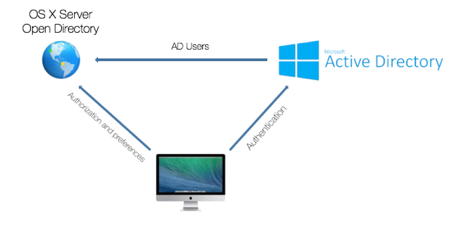

La méthode du triangle

Vous pouvez héberger un domaine Open Directory en plus du service Active Directory. Cet environnement à double répertoire permet de gérer et de gérer uniquement les ordinateurs Windows via Active Directory, tandis que Open Directory (s’il est configuré avec OS X Server) peut être utilisé pour gérer et gérer les ordinateurs Apple.

Une deuxième liaison de répertoire à ADDS permet aux Macs de communiquer en toute transparence avec les ordinateurs Windows et de partager des ressources à partir de serveurs et de nœuds Windows, et inversement.

|

F. Andrei |